Wir sind ja noch ein bisschen angepi..t auf die Denic, weil die es sich so leicht gemacht hat mit attilahildmann.de, so ganz wollen wir die Sache halt nicht auf sich beruhen lassen. Dann müssen wir halt alles selbst machen.

Daher haben sich einige Anons daran gemacht und bei Attilas Hoster nach … öhm … Infos gesucht.

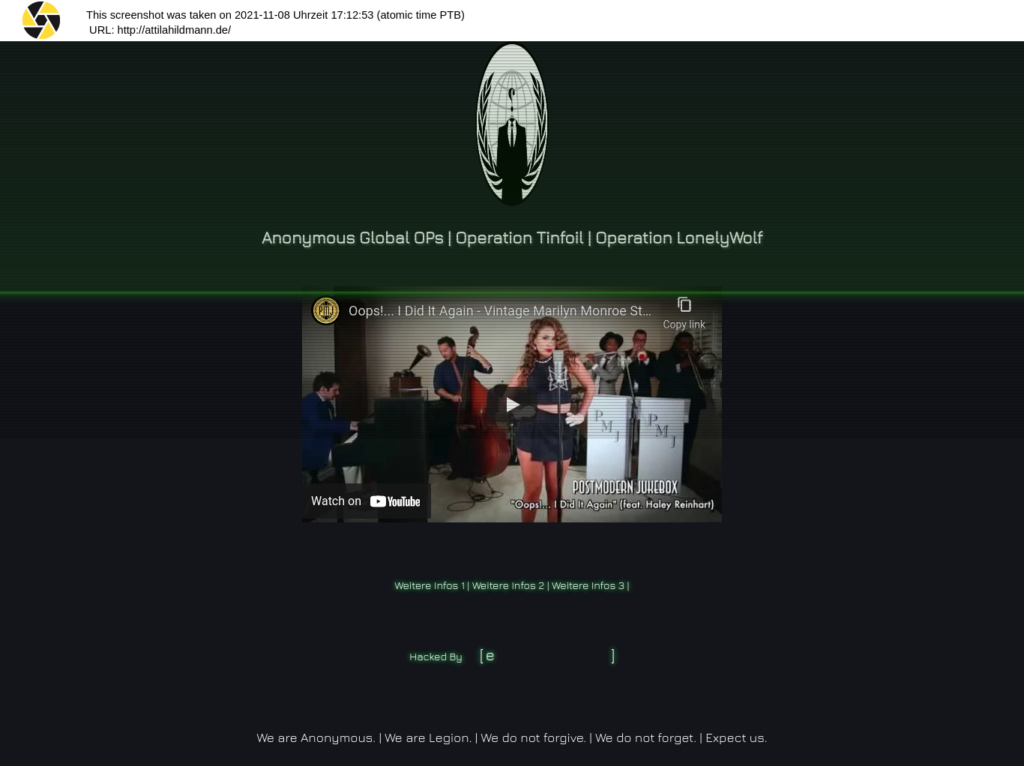

Sie haben welche gefunden und haben letztlich Zugriff auf Attilas Seite. Kleines Defacement …

Aber was ist denn das bitte bei ProSite? Das ist ein Nudelsieb, aber kein Hoster.

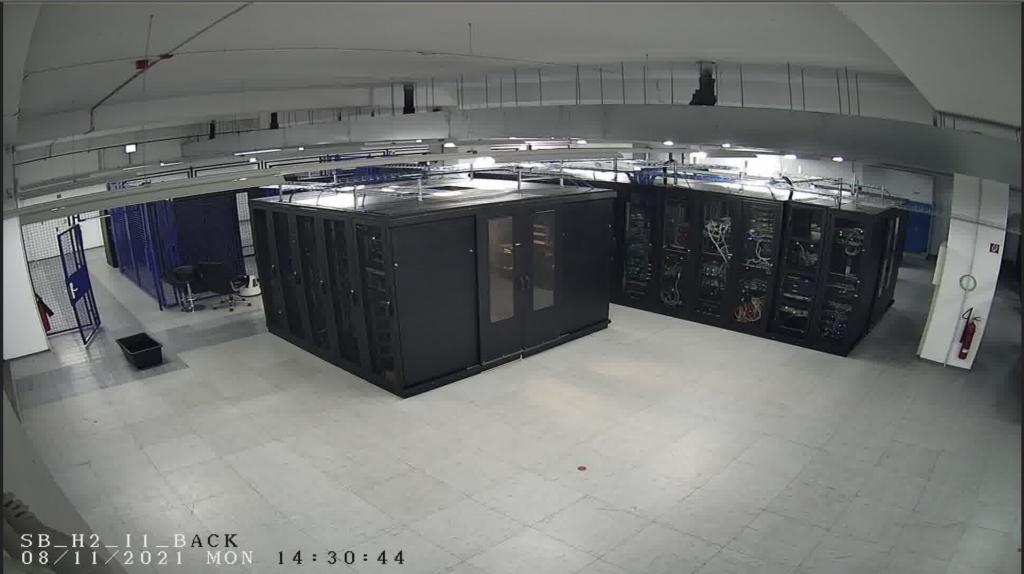

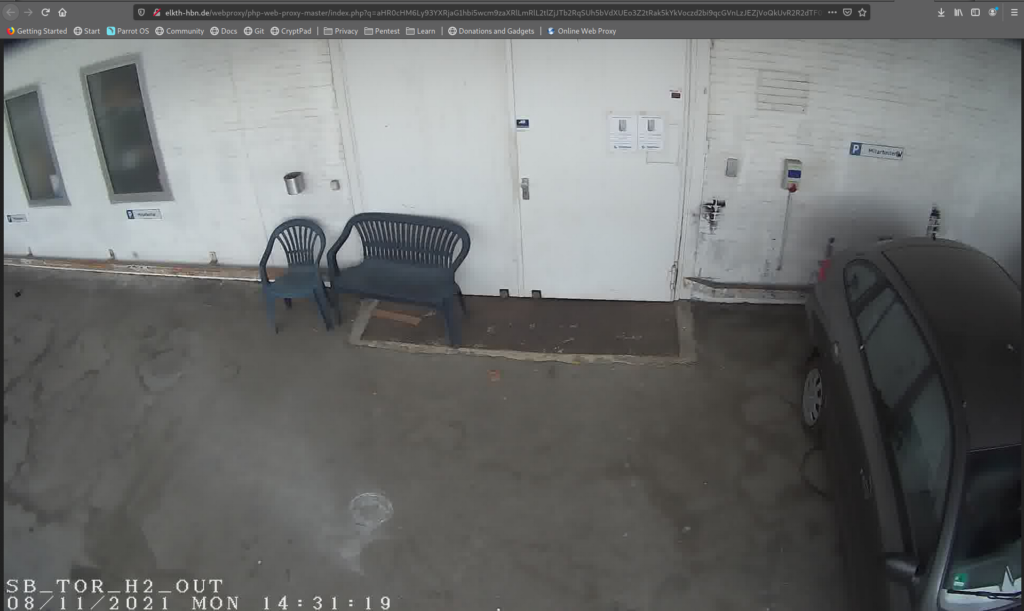

ProSite ist eine Hostingmarke der Speedbone Internet & Connectivity GmbH in Berlin. Mit einer Bilanzsumme in 2019 von 634.000 Euro, damit keiner der richtig großen Hoster. Die Gesellschaft betreibt im Alboin-Kontor ein eigenes Rechenzentrum, neben den ProSite-Hostingangeboten findet man auch Colocation- und Server-Housing-Angebote.

Nicht der Branchenriese … aber auch nicht der sicherste Kleinhoster.

Die ProSite-Sicherheitslücke

Normalerweise, wenn man versucht, zu den Website-Daten eines Targets vorzudringen, geht man den direkten Weg und sucht nach Sicherheitslücken. Gibt es dort keine, greifen manche sich den Servernachbarn. Irgendwann findet man dann eine Seite, kann sie infiltrieren und bei guten Hostern ist dann Ende. Gejailte Umgebung, Abschottung eines Kundenspaces gegen den anderen, gesicherte Datenbankserver. Aus die Maus.

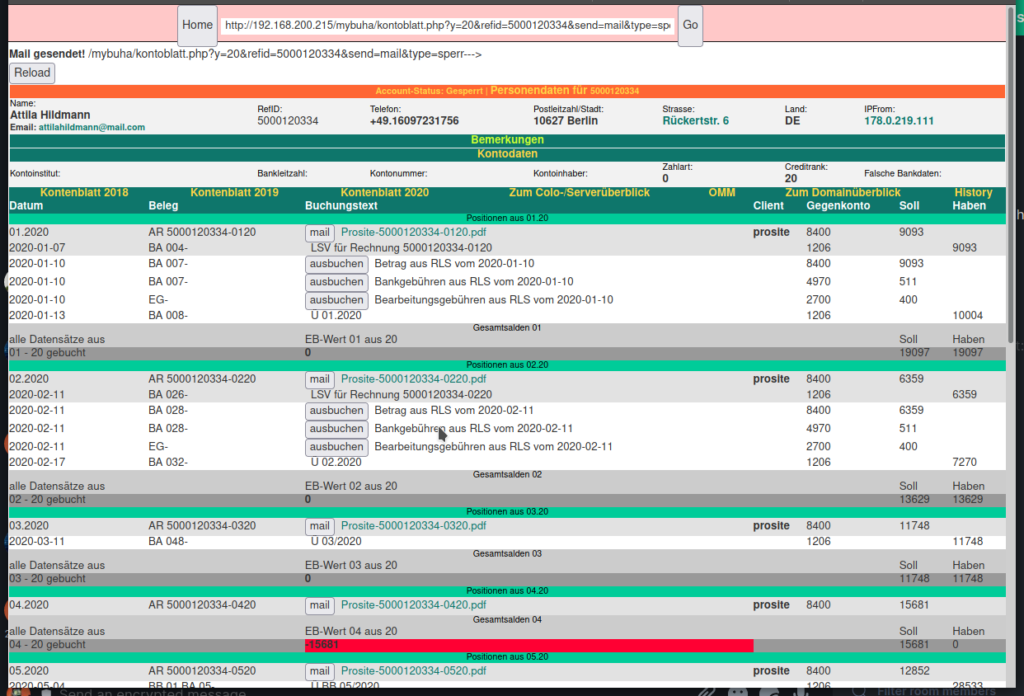

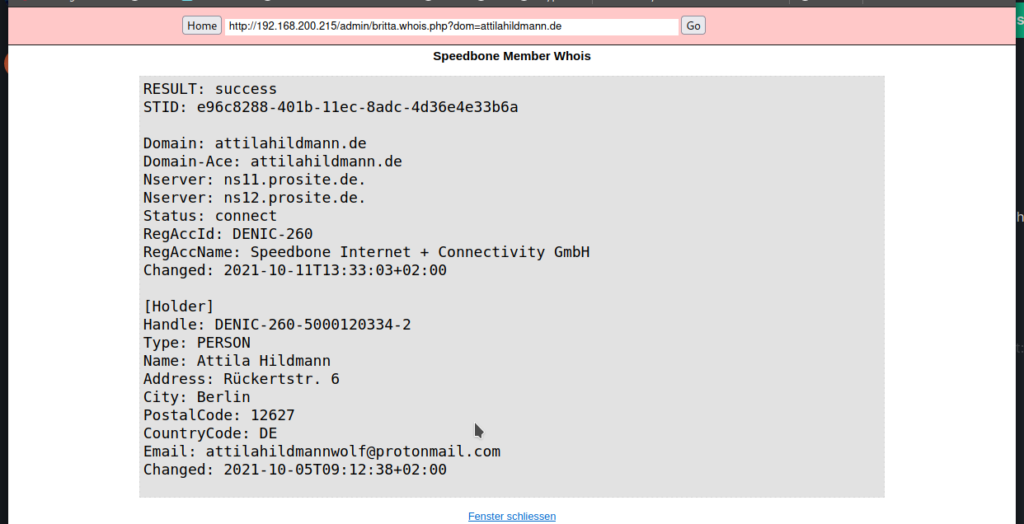

So ist das auch bei ProSite. Über eine Website mit einer vulnerablen Joomla-Installation auf einen Server gelangt, gibt es kein Durchkommen zu Attilas Webspace mit der Kundennummer 5000120334. Attilas Seite war zunächst sicher. Also anfangs.

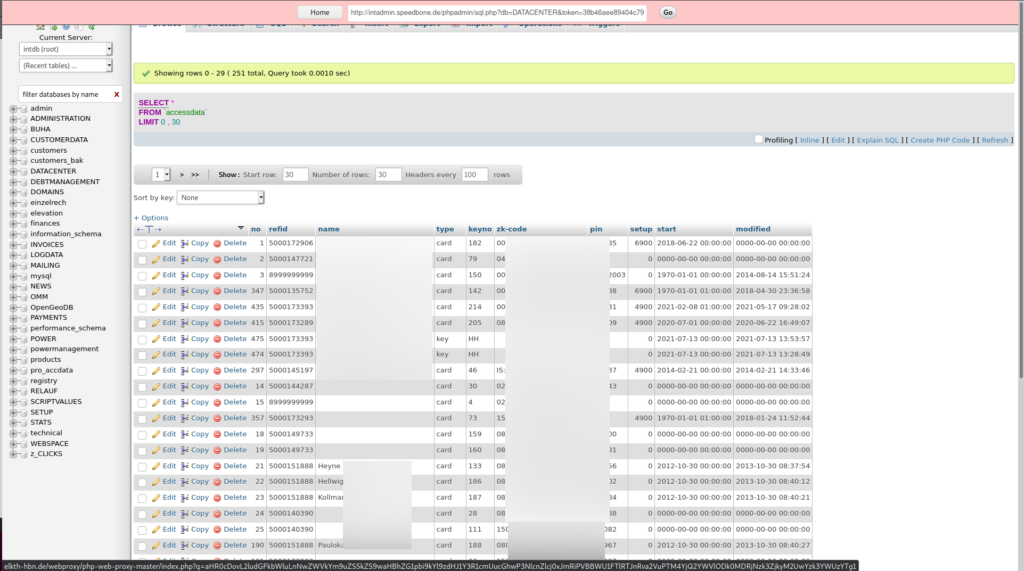

Dafür hat man jedoch plötzlich bei ProSite Voll-Zugriff auf ProSite. Also nicht auf ein bisschen ProSite, sondern wirklich auf ProSite:

auf alle Datenbanken als „root“, man kann sich von Datenbank zu Datenbank hangeln, ohne Sicherheitseinschränkung, ohne Hindernisse, zum Beispiel auf die Zutrittskontrolle zum Rechenzentrum;

auf das Account-Verwaltungssystem, in dem alles verwaltet wird, was man an Accounts verwalten kann, inklusive Sperrung;

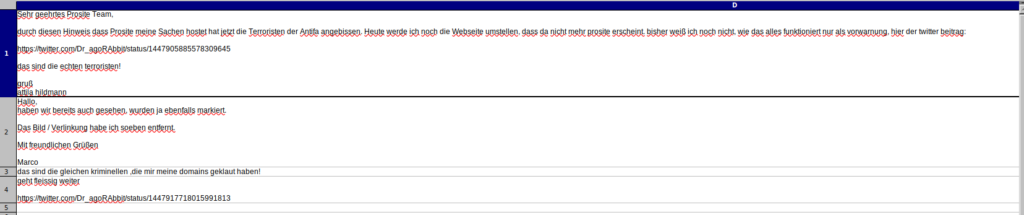

auf das Ticketsystem, über das man alle Beschwerden, Wünsche und Probleme der Kunden lesen kann;

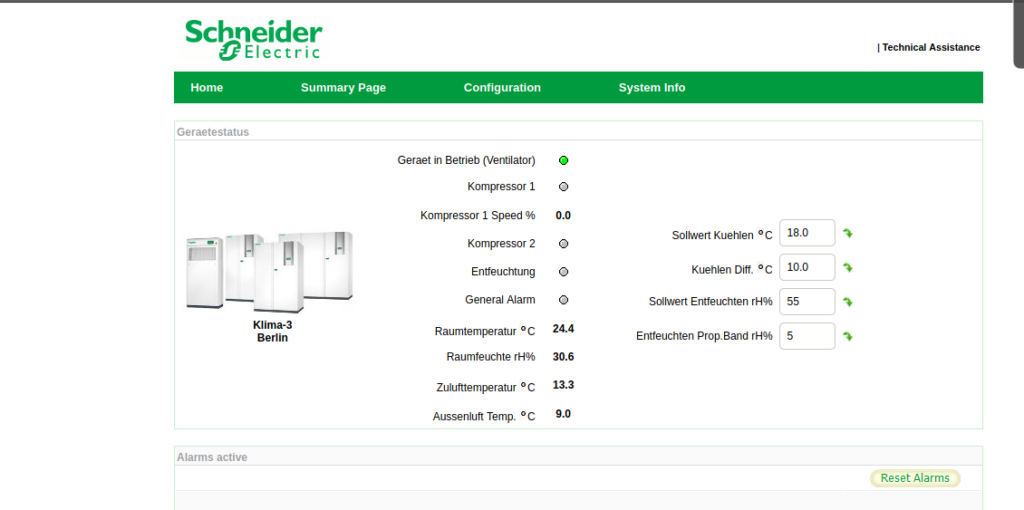

auf die Klimaregelung des Rechenzentrums … ohne Worte;

auf die Webcams;

auf das interne Mattermost-System … okay, nicht direkt, aber auf dessen Datenbank … aber darüber schicken sich die Mitarbeiter eben gerne Passworte;

auf Kundendaten … auf persönliche, ungesicherte und unverschlüsselte Kundendaten.

Das war eigentlich der größte Schock: Freier Zugriff auf Kundendaten.

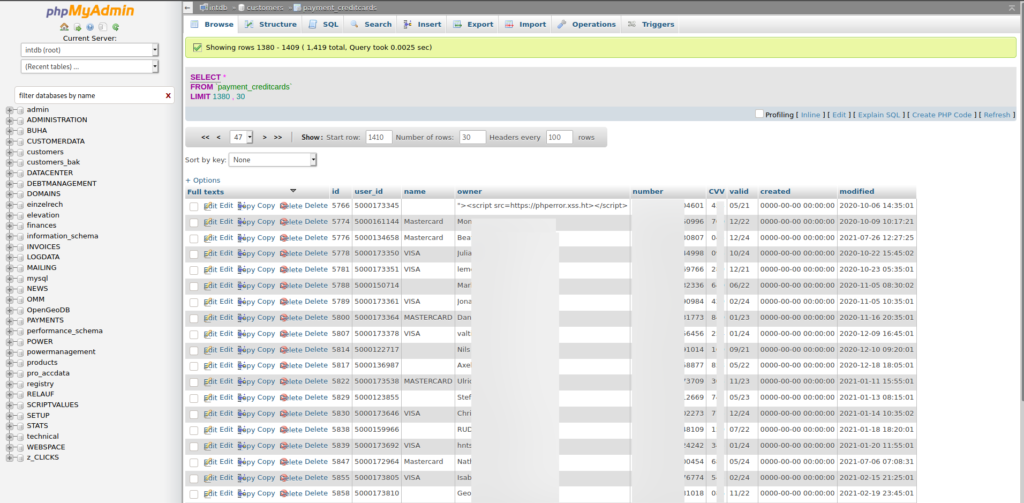

Doch nicht nur auf die Stammdaten, sondern auch die der Kreditkarten.

Wir schreiben das Jahr 2021, seit einigen Jahren fordert die DSGVO eine dem Stand der Technik entsprechende Sicherung personenbezogener Daten, und von den meisten wird darunter die verschlüsselte Übertragung und Speicherung verstanden. Darüber hinaus gibt es den PCI-DSS-Standard. Hinter dem Kürzel PCI-DSS (Payment Card Industry Security Standard) verbirgt sich ein Sicherheitsstandard für Kreditkartendaten, der für sämtliche Einrichtungen, die Karteninhaberdaten verarbeiten oder Kreditkartendaten speichern, bindend ist. Diesen Datensicherheitsstandard haben American Express, Mastercard, Visa Inc., JCB International und Discover Financial Services entwickelt. Sein Ziel ist der Schutz von Online-Händlern und Endkunden vor betrügerischen Attacken, Kartenmissbrauch und Diebstahl. Eine PCI-Zertifizierung ist immer dann erforderlich, wenn ein lokal ausgeführtes und selbst entwickeltes Checkout-Formular genutzt wird. Aber auch, wenn die Zusatzsoftware für die Zahlungsabwicklung, die der Onlineshop verwendet, die Kreditkartendaten auf dem eigenen Server entgegennimmt, ist eine PCI-Zertifizierung unumgänglich – z.B. eine Visa oder Mastercard PCI Compliance. Gleiches gilt für den Fall, wenn ein Shop-Betreiber die Karteninhaberdaten in den eigenen Systemen speichert. Handelsunternehmen und Dienstleister, die Kreditkarten-Transaktionen speichern, übermitteln, oder abwickeln, müssen die Regelungen erfüllen. Halten sie sich nicht daran, können Strafgebühren verhängt, Einschränkungen ausgesprochen, oder ihnen letztlich die Akzeptanz von Kreditkarten untersagt werden.

Die Sache mit dem Schutz der Daten von Kreditkarteninhabern gemäß der PCI-DSS hat ProSite verkackt. ProSite speichert die Kreditkartendaten der Kunden mit Name, Kartennummer, Gültigkeitsdatum, Anbieter und – tief durchatmen – dem CVC-Code in einer einzigen Datenbanktabelle in den eigenen Systemen. Nichts schützt die Daten vor dem Zugriff, ist man erstmal im System.

Der XSS-TryOut in der ersten Zeile … das waren nicht wir.

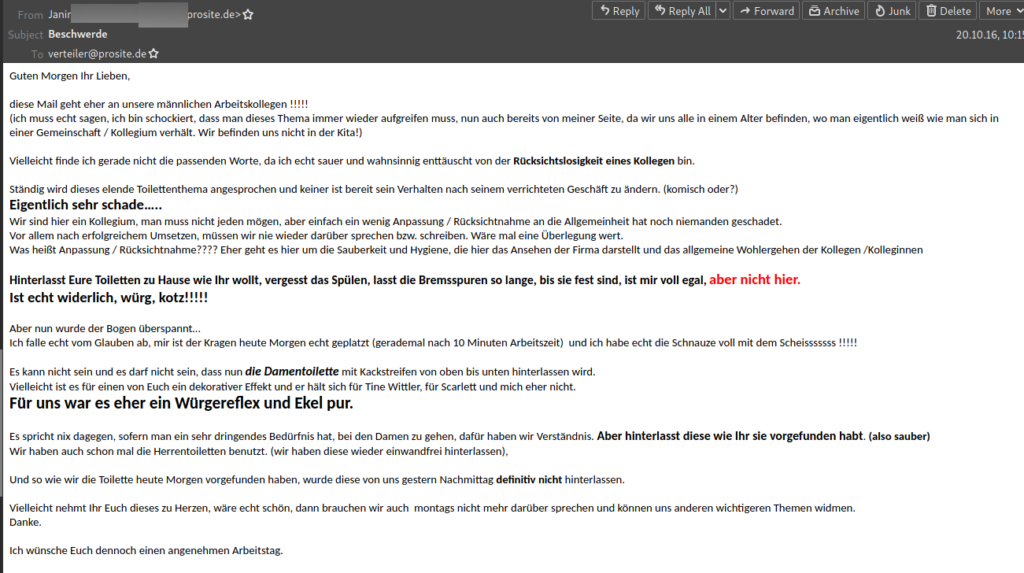

Wenn man sich so anschaut, wie löchrig dieses ProSite ist, wenn man liest, wie willfährig Attila vom Supporter in seinem „Antifa-Terroristen“-Wahn im Grunde bestätigt wird, dann ist in diesem Laden mehr beschissen, als nur die Toiletten, oder Janine?

So, ProSite, letztlich haben wir jetzt alles, was wir brauchen, uns interessierte ja eigentlich nur ein Kunde. Jetzt solltet ihr nicht länger zögern und direkt eine Selbstanzeige machen. Und wenn Ihr Attila den Vertrag kündigt, dann verraten wir Euch auch, wie wir es gemacht haben.

Sei’s drum…

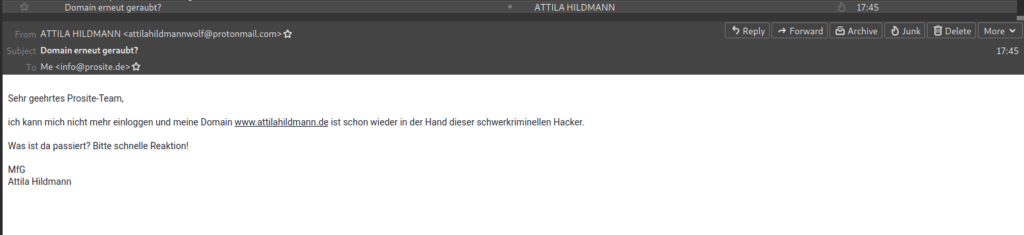

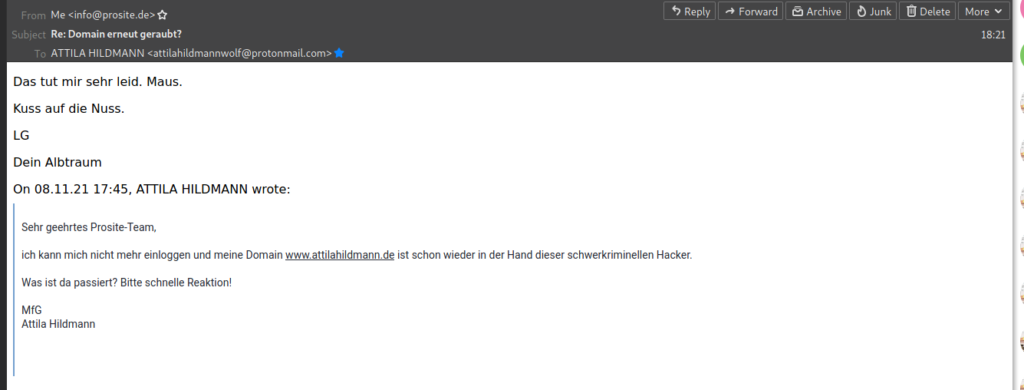

Attila klingt etwas verzweifelt … in seiner Mail an den Support.

Aber wir haben ihm geantwortet.

Ja, wir können antworten, denn das System von ProSite ist infiltriert bis zum Anschlag. Wir haben den Zugang zum Verwaltungstool gesperrt, den Zugang zum Rechenzentrum und die Vewaltung etwas durchgewirbelt. Auch das Kundenlogin klappt gerade nicht. Die Kundenseiten und -datenbanken haben wir nicht angerührt. Also die derjenigen Kunden, die nicht Attila Hildmann heißen. Kollateralschäden haben wir so gut es ging vermieden.

Aber ProSite wird eine Weile brauchen …

Geschäftsführer der Speedbone Internet & Connectivity GmbH ist übrigens Ulrich Malte Eckardt … Wir kennen den Herrn nicht, aber andere haben mal geschaut, wir zitieren das mal.

Content des rechtsextremen Compact-Magazins verbreitet der Prosite-Geschäftsführer Ulrich Eckardt und bezeichnet ihn als „fundiert“. pic.twitter.com/rgY4LAQ1e2

— 4lert4 (@Alert4_Alert4) November 8, 2021

Und natürlich Querdenken pic.twitter.com/6OIndPHlTM

— 4lert4 (@Alert4_Alert4) November 8, 2021

Update

Und nur, weil Attila jetzt wahrscheinlich Blödsinn behaupten wird: Das war eine reine Anonymous Germany Aktion, weder war Kai Enderes involviert noch war er informiert, wir brauchen weder seine Unterstützung noch sein Okay für soetwas. Dass Hildmann noch immer nicht versteht, was es bedeutet, ein gesichtsloses Kollektiv zum Gegner zu haben … schon traurig..